Bajo el título “Combatir la ciberviolencia contra mujeres y chicas” se esconde un estudio del Instituto Europeo para la Igualdad de Género (EIGE, en sus siglas en inglés) realizado durante los dos últimos años. Este proyecto de la Unión Europea ha tenido como principal objetivo consensuar las definiciones de las distintas maneras de atacar a través de las redes o los distintos dispositivos que usamos comúnmente. Asimismo, el estudio advierte que, en la mayoría de estos casos, se carecen de cifras reales, dentro de unas acciones que eluden sistemáticamente las legislaciones de cada uno de los países.

Las tecnologías actuales han dado lugar a distintas formas de ciberviolencia. El estudio de EIGE pretende identificar, en una primera instancia, estas conductas intolerables. En este sentido, el informe europeo pone nombre a nueve formas de violencia:

Acecho (Cyber stalking)

El acecho se produce metódicamente y de forma persistente a través del uso de correos electrónicos, mensajes amenazantes y ofensivos, la difusión de material íntimo (fotos o vídeos) y el seguimiento de la víctima por distintos medios y dispositivos.

Intimidación, coacción y acoso (Cyber harassment-bullying)

Estamos muy acostumbrados a utilizar el término bullying en el ámbito escolar, pero este también se puede dar en el ámbito tecnológico. Se trata de una conducta persistente que causa angustia emocional en la víctima, la cual podría derivar en miedo y daños físicos en los casos más severos. Esta definición también añade cualquier solicitud de favores de carácter sexual o la entrega de contenidos no deseados y ofensivos. Esta dinámica deplorable se realiza mediante amenazas y a través de discursos de odio en redes.

Odio (Online hate Speech / Incitement to violence or hatred)

Esta definición es una de las más amplias, ya que viene a identificar los ataques de odio hacia grupos que pertenecen a una etnia, religión o país. En el caso de las mujeres se producen comentarios degradantes que incluso podrían llegar a amenazas de violación, y en definitiva a todo tipo de mensajes que impliquen sexualización y cosificación.

Difusión no consentida de imágenes íntimas, espionaje y extorsión sexual

Las víctimas que reportan esta forma de violencia son amenazadas con la difusión pública de contenidos sexuales explícitos sin su consentimiento. En la mayoría de los casos estas acciones provienen de las exparejas que muestran una intención vengativa. También dentro de este grupo se refleja el espionaje digital. Es decir, la toma de imágenes no consentidas de las zonas íntimas de la mujer para luego ser compartidas. Y por último se contempla la difusión de imágenes falsas y la recepción de contenido sexual no solicitado por la persona que lo recibe.

Troleo

La publicación de mensajes provocativos, ofensivos o fuera de lugar en foros de internet o redes sociales empieza a considerarse una forma de acoso, ya que incluye mensajes agresivos o confusos. En este troleo hay lenguaje sexista y en muchas ocasiones amenazas de violación y muerte. Bajo estas acciones se pueden encontrar grupos coordinados de personas, cuyo objetivo principal es humillar a las mujeres.

Incendiarios (Flaming)

Se trata de una forma de comunicación online agresiva y hostil que incluye insultos y odio. De manera habitual aparece escrita con letras mayúsculas y signos de exclamación. Su objetivo consiste en provocar reacciones en las víctimas. A menudo contiene mensajes contra la mujeres e incitación a la violencia sexual.

Revelación de datos (Doxing o doxxing)

Los atacantes buscan y recopilan datos de sus víctimas para luego compartirlos públicamente. Esta acción incluye una amplia variedad de datos personales, como por ejemplo el domicilio, fotografías, videos, hasta incluso el nombre de las víctimas o de sus familiares. Todo ello se realiza bajo el paraguas de una campaña de acoso persistente en el tiempo. Los objetivos son muy amplios, entre ellos el daño financiero y la extorsión económica.

Coacciones de falsos amigos (Grooming)

En este tipo de comportamiento entra la manipulación. El perpetrador busca obtener contenido sexual de sus víctimas, pero, a diferencia de la extorsión directa, consigue crear un clima de confianza a largo plazo. Suelen ser perfiles falsos en redes sociales y no solamente se circunscriben a las mujeres sino también a los menores en general.

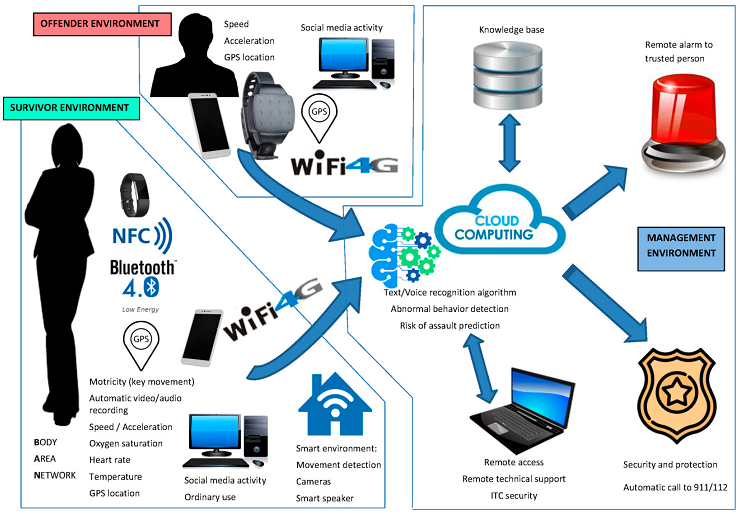

Violencia a través de los dispositivos conectados (IoT-facilitated violence)

Este tipo de violencia tiene que ver con el llamado Internet de las cosas (IoT en sus siglas en inglés). Se realiza a través de los aparatos que tenemos a nuestro alrededor, como por ejemplo cámaras de seguridad, timbres inteligentes, controles remotos u otros dispositivos conectados a internet. Los acosadores pueden llegar a accionar las luces o la calefacción de un hogar a distancia o incluso controlar el sistema de seguridad y grabar a las personas sin su consentimiento.

Puedes acceder al estudio completo (solo disponible en inglés) a través de este enlace.